Beratung für Zertifizierungen und Audits: ISO 27001, TISAX, DORA, NIS-2, BAIT, MaRisk und KRITIS §8a (BSIG)

In der heutigen digitalen Landschaft ist die Sicherung von Unternehmensdaten und die Einhaltung von Compliance-Standards unerlässlich. Unsere Unternehmensberatung bietet umfassende Dienstleistungen im Bereich der Zertifizierungen und Audits, um Ihr Unternehmen auf dem Weg zur Compliance und Informationssicherheit zu begleiten.

ISO 27001: Internationaler Standard zur Informationssicherheit

ISO 27001 ist eine international anerkannte Norm, die die Anforderungen für ein Informationssicherheitsmanagementsystem (ISMS) festlegt. Dieser branchenneutrale Standard ist entscheidend für Unternehmen, die ihre Informationssicherheit systematisch managen und kontinuierlich verbessern möchten.

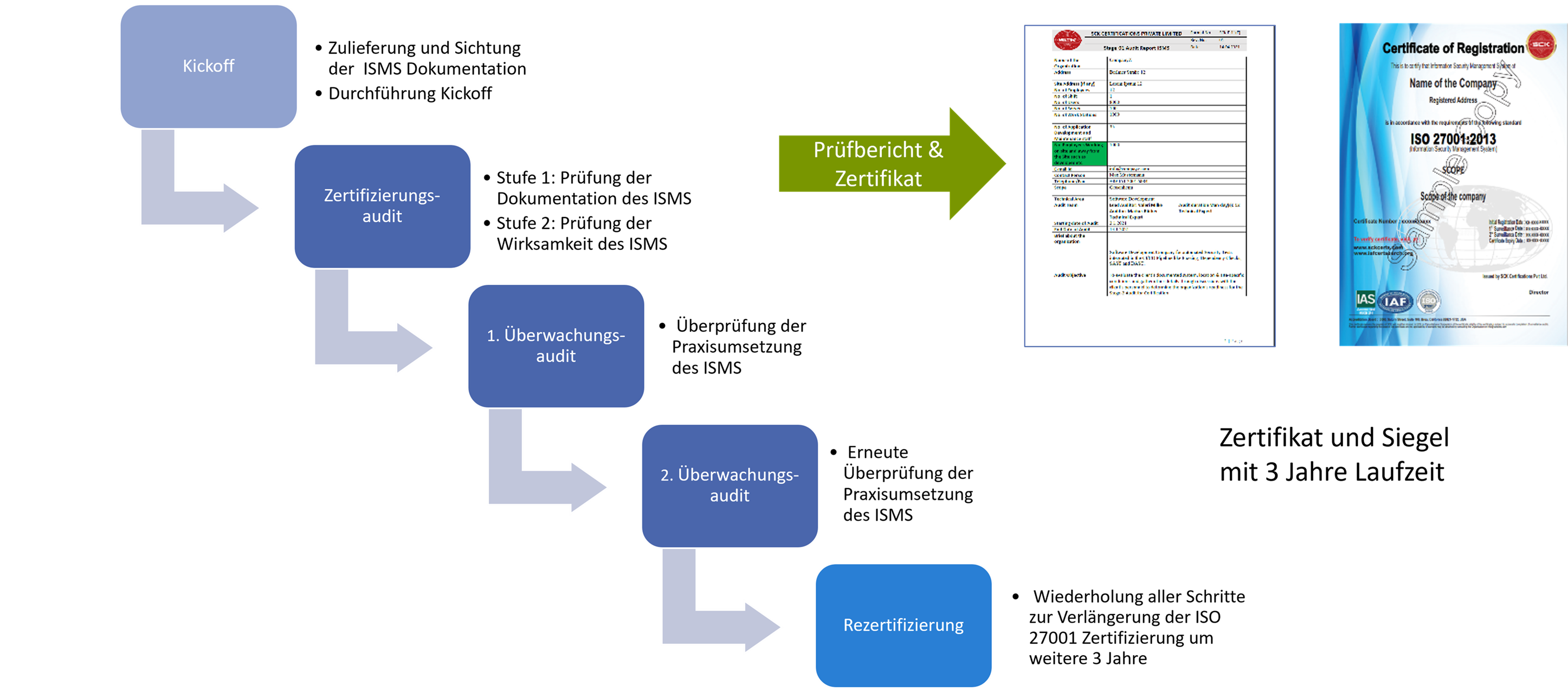

ISO 27001-Zertifizierung

Der Prozess der ISO 27001-Zertifizierung beginnt mit einer Gap-Analyse, gefolgt von der Implementierung notwendiger Maßnahmen und endet mit der Zertifizierung. Unser erfahrenes Beraterteam stellt sicher, dass jede Phase effizient und effektiv durchgeführt wird, so dass die ISO 27001 Zertifizierung in 5 Schritten durchgeführt werden kann:

TISAX-Zertifizierung: Spezifische Compliance-Anforderungen der Automobilindustrie

TISAX (Trusted Information Security Assessment Exchange) ist ein Standard, der speziell für die Automobilindustrie entwickelt wurde. Er adressiert die hohen Anforderungen an Informationssicherheit in diesem Sektor.

Bedeutung von TISAX-Zertifizierungen in der Automobilbranche

Wir bieten Expertise in der Vorbereitung und Durchführung von TISAX-Zertifizierungen, um Ihre Compliance in diesem speziellen Sektor sicherzustellen.

NIS-2 Richtlinie

Anwendungsbereich & Konsequenzen bei Nichteinhaltung

Am 16. Januar 2023 trat die NIS-2-Richtlinie in Kraft, die neue und strengere Sicherheitsanforderungen für Unternehmen aus kritischen Sektoren sowie für mittelständische Betriebe festlegt. Diese Richtlinie betrifft Organisationen, die entweder mindestens 50 Mitarbeiter beschäftigen oder einen Jahresumsatz von über 10 Millionen EUR verzeichnen. Zu den kritischen Sektoren zählen unter anderem Energie, Transport und Gesundheit.

Unternehmen sind verpflichtet, bis Oktober 2024 alle Anforderungen der Richtlinie zu erfüllen. Die EU-Mitgliedsstaaten müssen sicherstellen, dass die Richtlinie bis zu diesem Zeitpunkt vollständig umgesetzt ist.

Bei Nichteinhaltung der Richtlinie drohen erhebliche Bußgelder, die bis zu 2 % des weltweiten Jahresumsatzes oder 20 Millionen EUR betragen können. Zudem hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) die Befugnis, bei schweren Sicherheitsvorfällen einzugreifen. Dies kann so weit gehen, dass das BSI den Vorstand absetzt und die Geschäftsführung übernimmt.

Als erfahrene IT-Beratung unterstützen wir Sie dabei, die Anforderungen der NIS-2-Richtlinie fristgerecht und effektiv umzusetzen. Unsere Experten helfen Ihnen, die notwendigen Sicherheitsmaßnahmen zu planen und einzuführen, um Ihr Unternehmen vor möglichen Bußgeldern und Eingriffen zu schützen.

Herstellung der NIS-2 Readiness

Für die Sicherstellung der Erfüllung der NIS-2 Richtlinie wenden wir folgendes Vorgehen an:

Unser strukturiertes Beratungskonzept für die NIS-2-Richtlinie umfasst folgende Schritte:

-

NIS2-Betroffenheitsanalyse: Zuerst analysieren wir, inwieweit Ihr Unternehmen von der NIS-2-Richtlinie betroffen ist. Wir bewerten den Umfang und die spezifischen Anforderungen, die auf Ihr Unternehmen zutreffen.

-

NIS2 Gap-Analyse: Im Anschluss führen wir eine detaillierte Analyse durch, um vorhandene Sicherheitsmaßnahmen zu bewerten und potenzielle Schwachstellen aufzudecken. Ziel ist es die Gaps zu bestimmen deren Schließung erforderlich ist, um die NIS-2 Richtlinie zu erfüllen.

-

NIS2 Roadmap: Basierend auf den Ergebnissen der Analysen erstellen wir eine maßgeschneiderte Roadmap. Diese enthält klare Richtlinien und Maßnahmen für die Implementierung der erforderlichen Sicherheitsprotokolle. Diese kann beispielsweise wie folgt aussehen:

-

Abschlussbericht: Wir dokumentieren den aktuellen Sicherheitsstatus Ihres Unternehmens, identifizierte Lücken und empfehlen konkrete Maßnahmen in einem umfassenden Abschlussbericht.

-

Umsetzung: In der Umsetzungsphase werden die geplanten Sicherheitsmaßnahmen implementiert. Wir begleiten Sie bei jedem Schritt, um eine reibungslose Integration zu gewährleisten.

-

Internes Audit: Nach der Implementierung führen wir ein internes Audit durch, um die Wirksamkeit und Konformität der Maßnahmen zu überprüfen und eventuelle Mängel zu beheben.

-

Begleitung externer Audits: Schließlich unterstützen wir Sie bei der Vorbereitung auf externe Überprüfungen und helfen Ihnen, diese erfolgreich zu bestehen.

Mit diesem ganzheitlichen Ansatz stellen wir sicher, dass Ihr Unternehmen alle Anforderungen der NIS-2-Richtlinie erfüllt und vor möglichen Bußgeldern und Eingriffen geschützt ist.

DORA, FinmadiG und BAIT MaRisk: Regulierungen im Finanzsektor

DORA: Digitale Betriebsresilienz in der Finanzbranche

DORA (Digital Operational Resilience Act) ist ein wesentlicher Regulierungsstandard für die Finanzdienstleistungsbranche in der EU. Wir helfen Ihnen, die Anforderungen von DORA zu verstehen und umzusetzen, um die Widerstandsfähigkeit Ihrer digitalen Operationen zu stärken.

BAIT FinmadiG und MaRisk: Regulierungen im Bankwesen

BAIT (Bankaufsichtliche Anforderungen an die IT), FinmadiG und MaRisk (Mindestanforderungen an das Risikomanagement) sind Schlüsselregulierungen für das Bankwesen in Deutschland. Unsere Expertise in diesen Bereichen ermöglicht es uns, Banken und Finanzinstitute bei der Einhaltung dieser strengen Vorschriften zu unterstützen.

KRITIS und §8a Nachweisprüfungen zur Sicherung unserer Kritischen Infrastrukturen

KRITIS-Audits nach §8a des BSIG (Gesetz über das Bundesamt für Sicherheit in der Informationstechnik) sind für Betreiber Kritischer Infrastrukturen von entscheidender Bedeutung. Diese Audits betreffen eine Vielzahl von Sektoren, darunter Energie, Wasser, Transport und Gesundheitswesen. Wir bieten spezialisierte Dienstleistungen, um sicherzustellen, dass Ihr Unternehmen die Anforderungen dieses Gesetzes erfüllt und die Sicherheit kritischer Infrastrukturen gewährleistet ist.

Interne Audits: Sicherstellung der Compliance und Informationssicherheit

Unsere Dienstleistungen umfassen die Durchführung interner Audits basierend auf nationalen und internationalen Standards wie ISO 27001, BSI IT-Grundschutz, DORA, FinmadiG, PCI-DSS, PSD2, BaFin (BAIT, ZAIT, MaRisk), KRITIS-Audits nach §8a BSIG bzw. B3S, TISAX, SOC 2 und HIPAA. Durch unsere internen Audits erhalten Sie einen detaillierten Einblick in die Wirksamkeit Ihrer Sicherheitsmaßnahmen und Compliance-Praktiken. Wir identifizieren Schwachstellen und bieten Empfehlungen zur Verbesserung.

Unser Ansatz: Maßgeschneiderte Lösungen für Ihre spezifischen Bedürfnisse

Unser Ansatz ist es, maßgeschneiderte Lösungen anzubieten, die auf die spezifischen Bedürfnisse Ihres Unternehmens zugeschnitten sind. Mit unserer Expertise in Zertifizierungen und Audits sind wir Ihr idealer Partner auf dem Weg zur Informationssicherheit und Compliance. Kontaktieren Sie uns, um zu erfahren, wie wir Ihr Unternehmen unterstützen können.

Ihr Ansprechpartner:

Dennis Wallach

Senior Manager | Head of Cyber

Dennis Wallach ist Senior Manager und Head of Cyber mit 20 Jahren Erfahrung in den Bereichen Informationssicherheit, IT-Strategie und Krisenmanagement. Er berät Unternehmen bei der Umsetzung regulatorischer Anforderungen wie NIS2, ISO 27001, DORA und BSI IT-Grundschutz. Mit ausgeprägtem Gespür für das „große Ganze“ entwickelt er pragmatische Lösungen, die Sicherheitsanforderungen mit unternehmerischen Zielen verbinden.

Mobil: +49 151 20016884

dennis.wallach@insentis.com